Archive for the ‘Windows Server 2019’ Category

Microsoft Windows Server ‚In-Place Upgrade‘ – die kurze Antwort: Ja aber ein „Clean Install“ (Neuinstallation) ist fast immer vorzuziehen da Altlasten verwaiste Registry Einträge und Treiberkonflikte vermieden werden

Donnerstag, Januar 15th, 2026Proxmox Virtual Environment (VE) 9.1.2 – ein Windows System 1:1 ganz einfach zu einer Proxmox VM migrieren mittels Clonezilla über eine Netzwerkverbindung

Montag, Dezember 22nd, 2025Microsoft Windows Server Update Services (WSUS) – Deserialization Exploit in the Wild (CVE‑2025‑59287)

Montag, Oktober 27th, 2025Microsoft Windows Server 2008 (R2) / 2012 (R2) / 2016 / 2019 / 2022 / 2025 plus Windows 10 / 11 – SPNEGO Extended Negotiation (NEGOEX) Security Mechanism Remote Code Execution Vulnerability

Mittwoch, Juli 9th, 2025 Patches und Workaround verfügbar – es besteht das Risiko demnach nur weil die GPO „Netzwerksicherheit: PKU2U Authentifizierungsanfragen an diesen Computer zur Verwendung von Online Identitäten zulassen“ standardmäßig aktiviert ist sie zu deaktivieren dürfte also vor möglichen Angriffen schützen

Patches und Workaround verfügbar – es besteht das Risiko demnach nur weil die GPO „Netzwerksicherheit: PKU2U Authentifizierungsanfragen an diesen Computer zur Verwendung von Online Identitäten zulassen“ standardmäßig aktiviert ist sie zu deaktivieren dürfte also vor möglichen Angriffen schützen

Microsoft Windows Server 2019 2022 2025 – mit den kumulativen Updates vom März 2025 gibt es Probleme in der Zusammenarbeit mit Veeam Backup & Replication und es kann Blue Screen of Dead (BSOD) geben

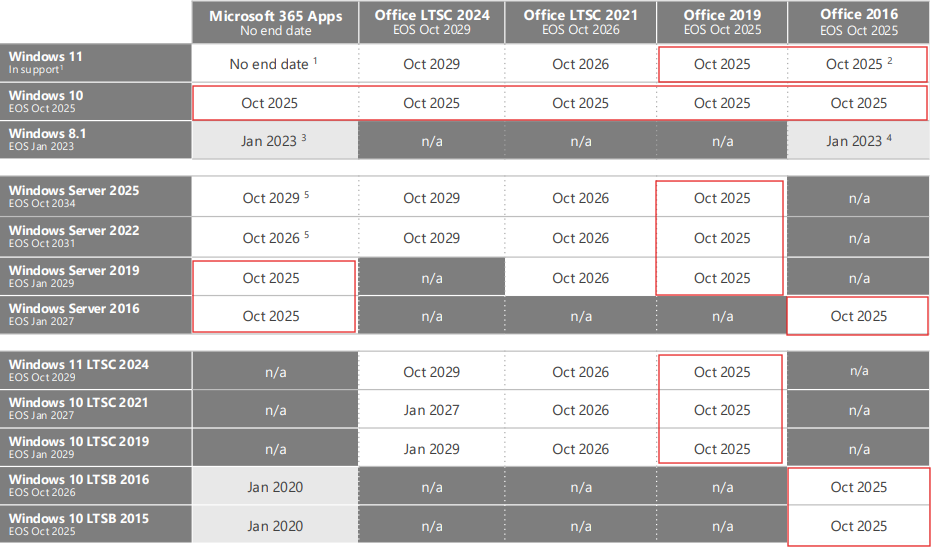

Mittwoch, April 2nd, 2025Microsoft Windows & Office configuration – Support Matrix Last updated Nov 1, 2024

Dienstag, März 11th, 2025Microsoft Teams 2.0 – can no longer be installed under Citrix on Windows Server 2019 TS

Freitag, Januar 17th, 2025 Teams version 24335.208.3315.1951 fails to install on Windows Server 2019 with DISM error 15606 (0x3CF6) due to a change in the AppxManifest.xml Microsoft is working on a fix

Teams version 24335.208.3315.1951 fails to install on Windows Server 2019 with DISM error 15606 (0x3CF6) due to a change in the AppxManifest.xml Microsoft is working on a fix

Microsoft Windows Server 2019/2022 – Upgrade to Windows Server 2025 offered it is currently unclear whether this is a mistake or a deliberate offer

Donnerstag, November 7th, 2024Microsoft Windows Server – how to deploy an operating system in an organization or company

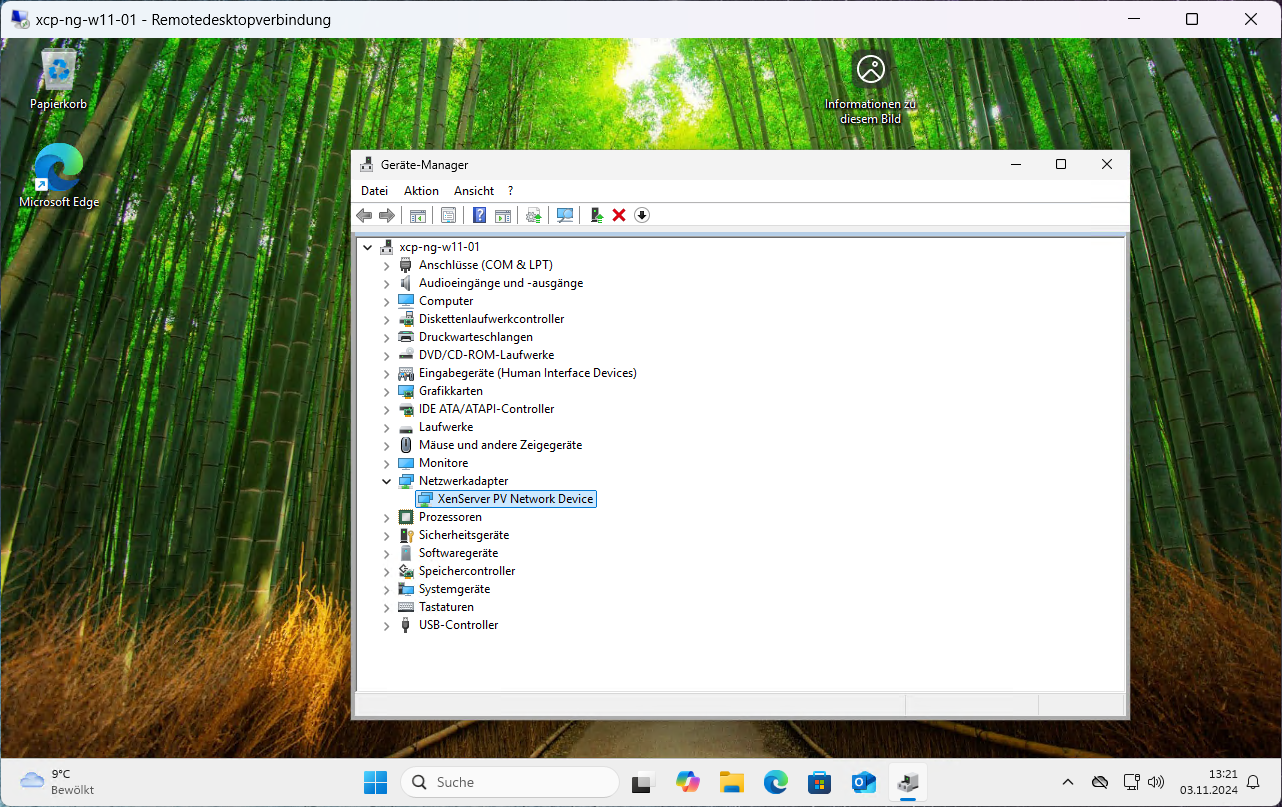

Sonntag, November 3rd, 2024XCP-ng 8.3 – how to install Guest Tools for Windows 11 and Windows Server

Sonntag, November 3rd, 2024Microsoft Windows Server 2016 2019 2022 – SMB Direct on RDMA NICs

Dienstag, Oktober 15th, 2024Security Vulnerabilities CVE-2024-43582 – Sicherheitsanfälligkeit in Microsoft Windows Remotedesktop Protokoll (RDP) bezüglich Remotecodeausführung

Freitag, Oktober 11th, 2024 Security Vulnerabilities CVE-2024-43582 – anfällig sind nicht nur alle gängigen Versionen der Desktop Betriebssysteme Windows 10 und Windows 11 sondern auch Windows Server 2019 und 2022 aber Patches für die genannten Systeme stehen bereits seit Dienstag bereit und sollten zeitnah installiert werden

Security Vulnerabilities CVE-2024-43582 – anfällig sind nicht nur alle gängigen Versionen der Desktop Betriebssysteme Windows 10 und Windows 11 sondern auch Windows Server 2019 und 2022 aber Patches für die genannten Systeme stehen bereits seit Dienstag bereit und sollten zeitnah installiert werden

Microsoft Windows Server – how to ‚uninstall‘ Windows Security

Mittwoch, Oktober 9th, 2024 Microsoft Windows Server – it is not possible to uninstall Windows Security entirely from Windows Server however you can remove or uninstall Microsoft Defender Antivirus from your server and after removing Microsoft Defender from your server you can then use another third-party security shield without any problem

Microsoft Windows Server – it is not possible to uninstall Windows Security entirely from Windows Server however you can remove or uninstall Microsoft Defender Antivirus from your server and after removing Microsoft Defender from your server you can then use another third-party security shield without any problem

Windows PowerShell

Copyright (C) Microsoft Corporation. Alle Rechte vorbehalten.

Installieren Sie die neueste PowerShell für neue Funktionen und Verbesserungen! https://aka.ms/PSWindows

PS C:\Users\josef> Uninstall-WindowsFeature -Name Windows-Defender

Microsoft Windows Server 2016 2019 2022 – all users get disconnected approximately every 30-60 minutes and the following is logged in the Application log on the Remote Desktop Gateway

Montag, Juli 29th, 2024 After installing KB5040430 we are seeing issues on the Server 2019 Remote Desktop Gateway on RDS

After installing KB5040430 we are seeing issues on the Server 2019 Remote Desktop Gateway on RDS

Faulting application name: svchost.exe_TSGateway, version: 10.0.17763.3346, time stamp: 0xb6a0daab

Faulting module name: aaedge.dll, version: 10.0.17763.6054, time stamp: 0xce1c5805

Exception code: 0xc0000005

Fault offset: 0x000000000005abe2

Faulting process id: 0x1db0

Faulting application start time: 0x01dad38ae65f65ae

Faulting application path: C:\Windows\system32\svchost.exe

Faulting module path: c:\windows\system32\aaedge.dll

Report Id: bbb10a26-fc25-4bba-9ed8-45c2eff5f5ba

Faulting package full name:

Faulting package-relative application ID:

—

The system was operating normally before the Windows Update

This is now listed as a Known Issue in each relevant KB article:

Windows Server 2022 KB5040437

Windows Server 2019 KB5040430

Windows Server 2016 KB5040434

Microsoft Windows Server ‚ldp.exe‘ – is a command line tool that comes with the Lightweight Directory Access Protocol (LDAP) server and it is used to query an LDAP directory over SSL/TLS

Mittwoch, Juli 3rd, 2024ldp.exe -H <ldap_server> -P <port> -Y

Let’s break it down:

* `-H` specifies the hostname or IP address of the LDAP server

* `-P` specifies the port number (default is 389, but you might need to specify a different port if your LDAP server is using a non-standard port)

* `-Y` tells `ldp.exe` to use SSL/TLS encryption

So if you want to test an LDAP connection over SSL/TLS to ‚example.com‘ on port `636` you would run

ldp.exe -H example.com -P 636 -Y

This command will prompt you for a username and password. Enter the credentials of a user with sufficient privileges to perform the query

If everything is set up correctly you should see some LDAP data returned in a human-readable format if not you might get an error message indicating what went wrong (e.g., invalid credentials, server not responding)

Remember to replace `example.com` and `636` with your actual LDAP server’s hostname or IP address and the port number you’re using for SSL/TLS connections

Keep in mind that this is just a basic example you can modify the command to perform more complex queries, such as searching for specific users or groups