ldp.exe -H <ldap_server> -P <port> -Y

Let’s break it down:

* `-H` specifies the hostname or IP address of the LDAP server

* `-P` specifies the port number (default is 389, but you might need to specify a different port if your LDAP server is using a non-standard port)

* `-Y` tells `ldp.exe` to use SSL/TLS encryption

So if you want to test an LDAP connection over SSL/TLS to ‚example.com‘ on port `636` you would run

ldp.exe -H example.com -P 636 -Y

This command will prompt you for a username and password. Enter the credentials of a user with sufficient privileges to perform the query

If everything is set up correctly you should see some LDAP data returned in a human-readable format if not you might get an error message indicating what went wrong (e.g., invalid credentials, server not responding)

Remember to replace `example.com` and `636` with your actual LDAP server’s hostname or IP address and the port number you’re using for SSL/TLS connections

Keep in mind that this is just a basic example you can modify the command to perform more complex queries, such as searching for specific users or groups

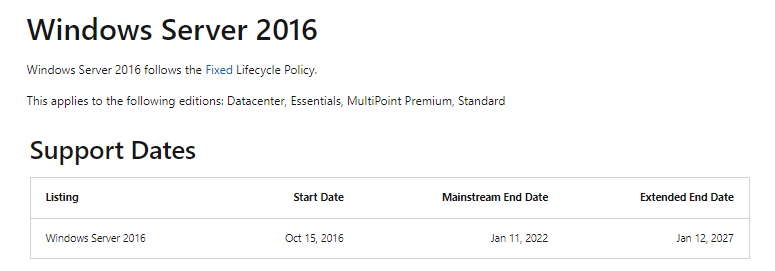

Dieses Update behebt ein bekanntes Problem das den Lokalen Sicherheitsautoritätssubsystemdienst (LSASS) betrifft es kann Speicherverlusten auf Domänencontrollern (DCs) dieses Problem tritt auf nachdem Sie das Update vom 12.03.2024 installiert haben das Leck tritt auf wenn lokale und cloudbasierte Active Directory DCs Kerberos Authentifizierungsanforderungen verarbeiten dieser erhebliche Verlust kann zu einer übermäßigen Speicherauslastung führen aus diesem Fall reagiert LSASS möglicherweise nicht mehr und die DCs werden neu gestartet wenn sie dies nicht erwarten

Dieses Update behebt ein bekanntes Problem das den Lokalen Sicherheitsautoritätssubsystemdienst (LSASS) betrifft es kann Speicherverlusten auf Domänencontrollern (DCs) dieses Problem tritt auf nachdem Sie das Update vom 12.03.2024 installiert haben das Leck tritt auf wenn lokale und cloudbasierte Active Directory DCs Kerberos Authentifizierungsanforderungen verarbeiten dieser erhebliche Verlust kann zu einer übermäßigen Speicherauslastung führen aus diesem Fall reagiert LSASS möglicherweise nicht mehr und die DCs werden neu gestartet wenn sie dies nicht erwarten

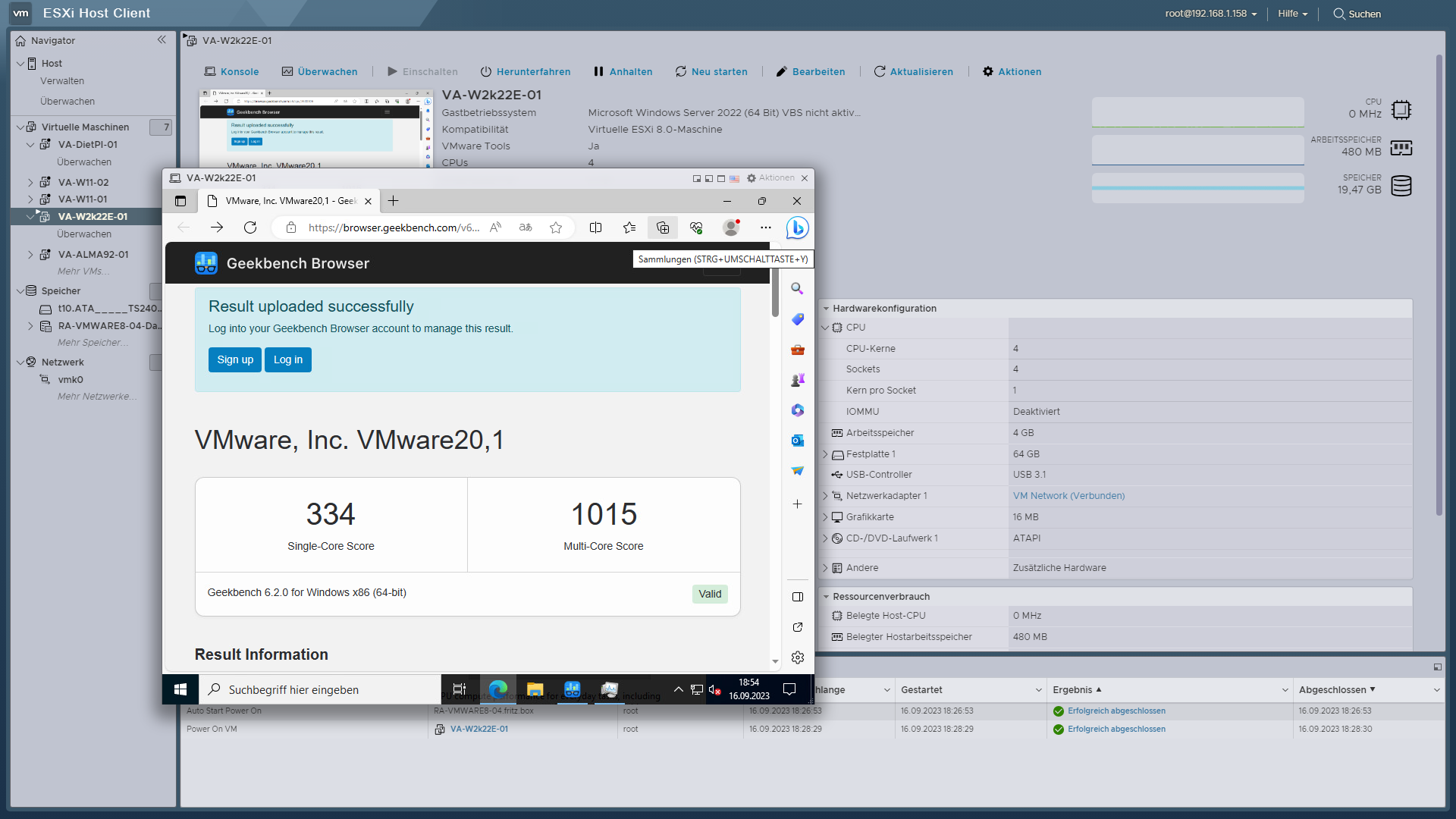

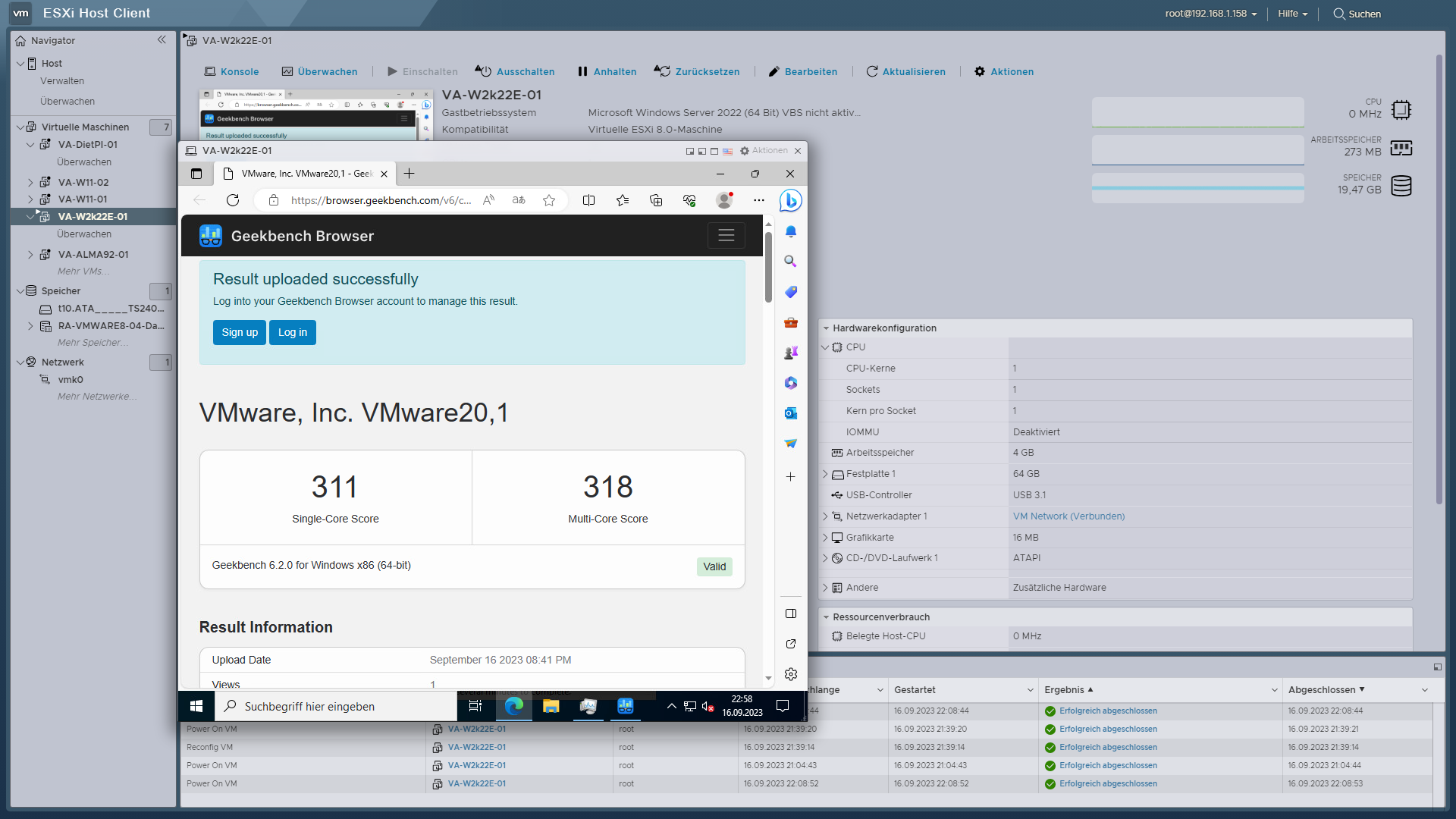

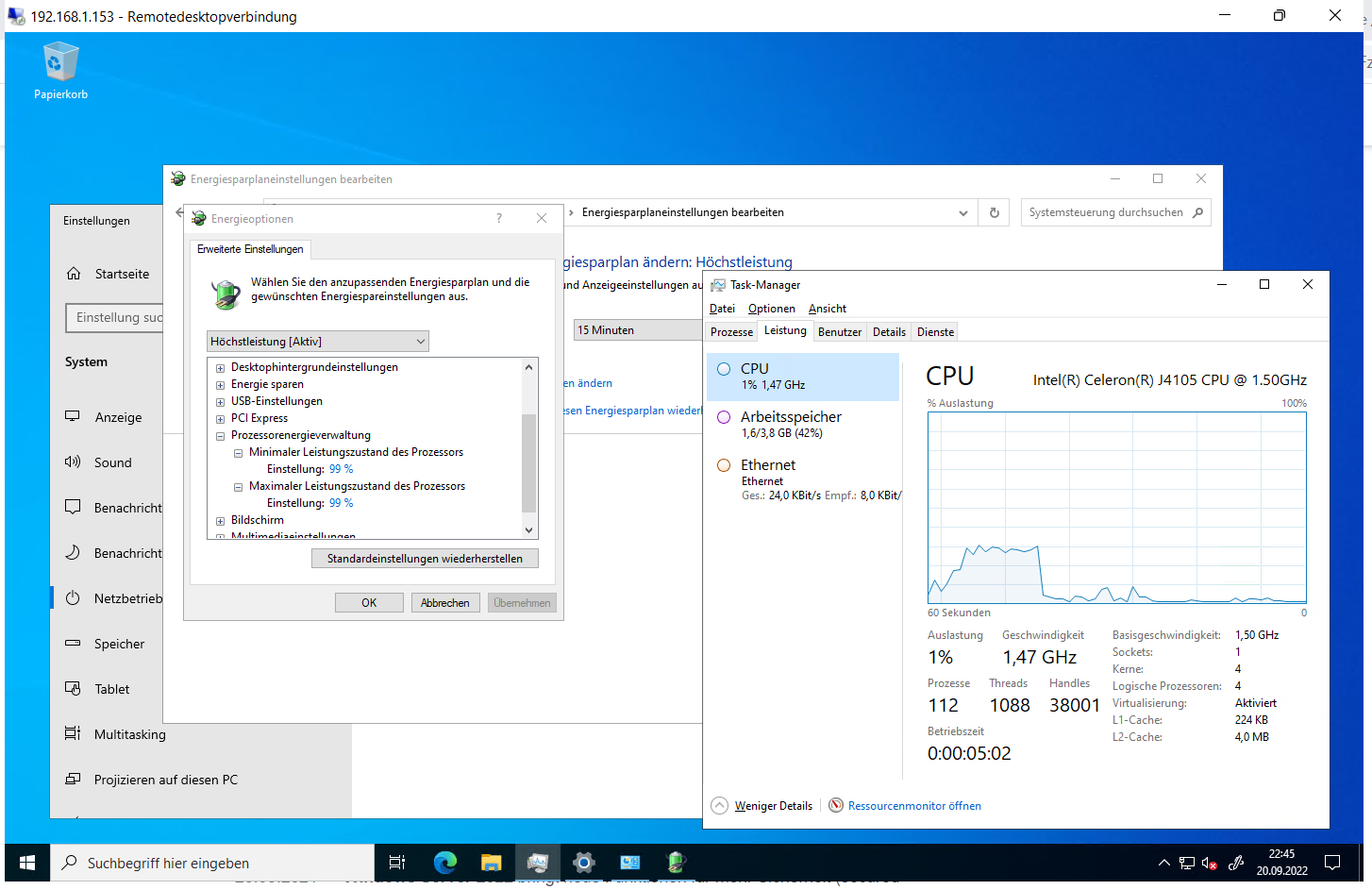

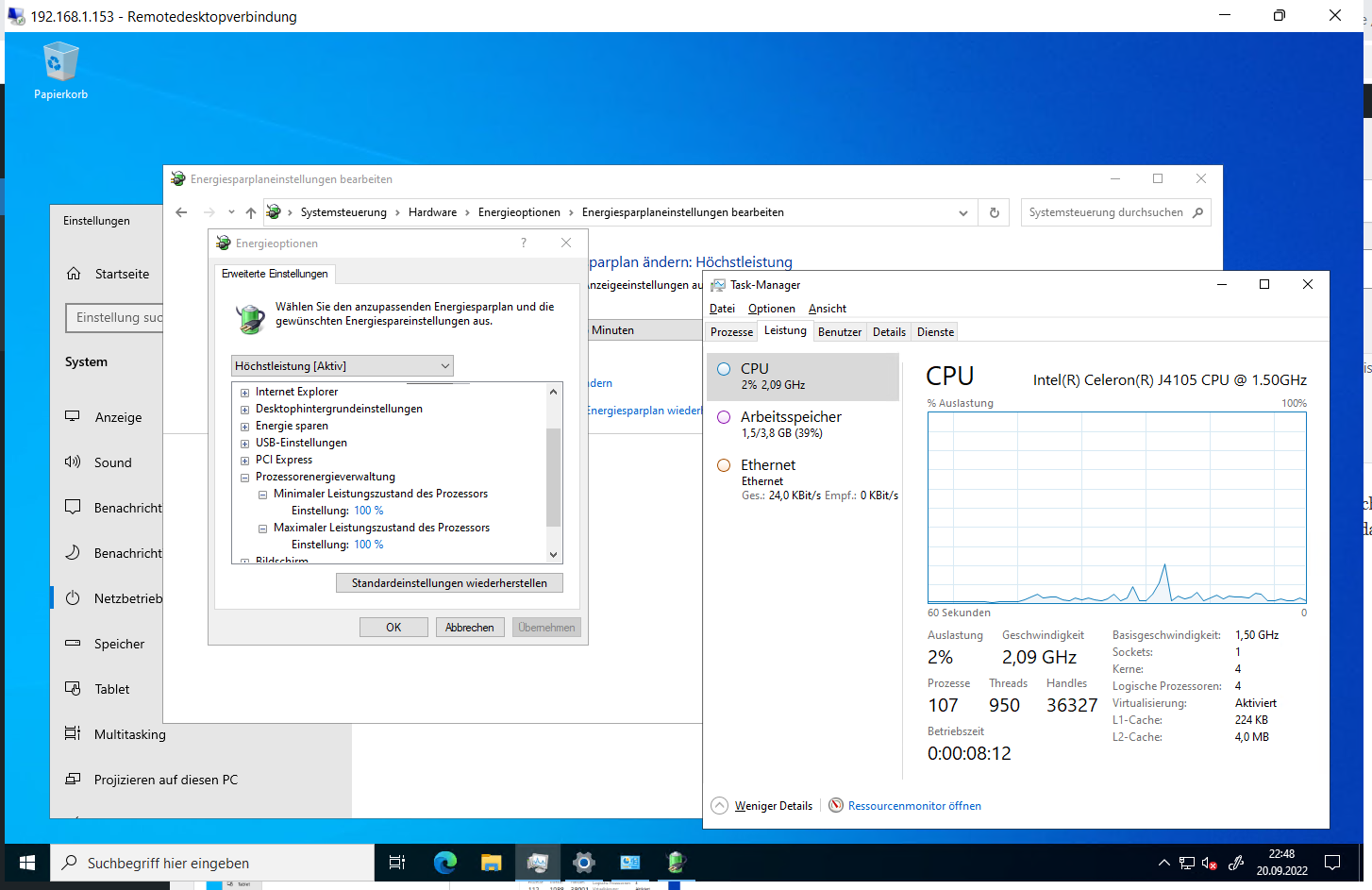

with 4 CPU Cores 4 Sockets 1 Core/Socket

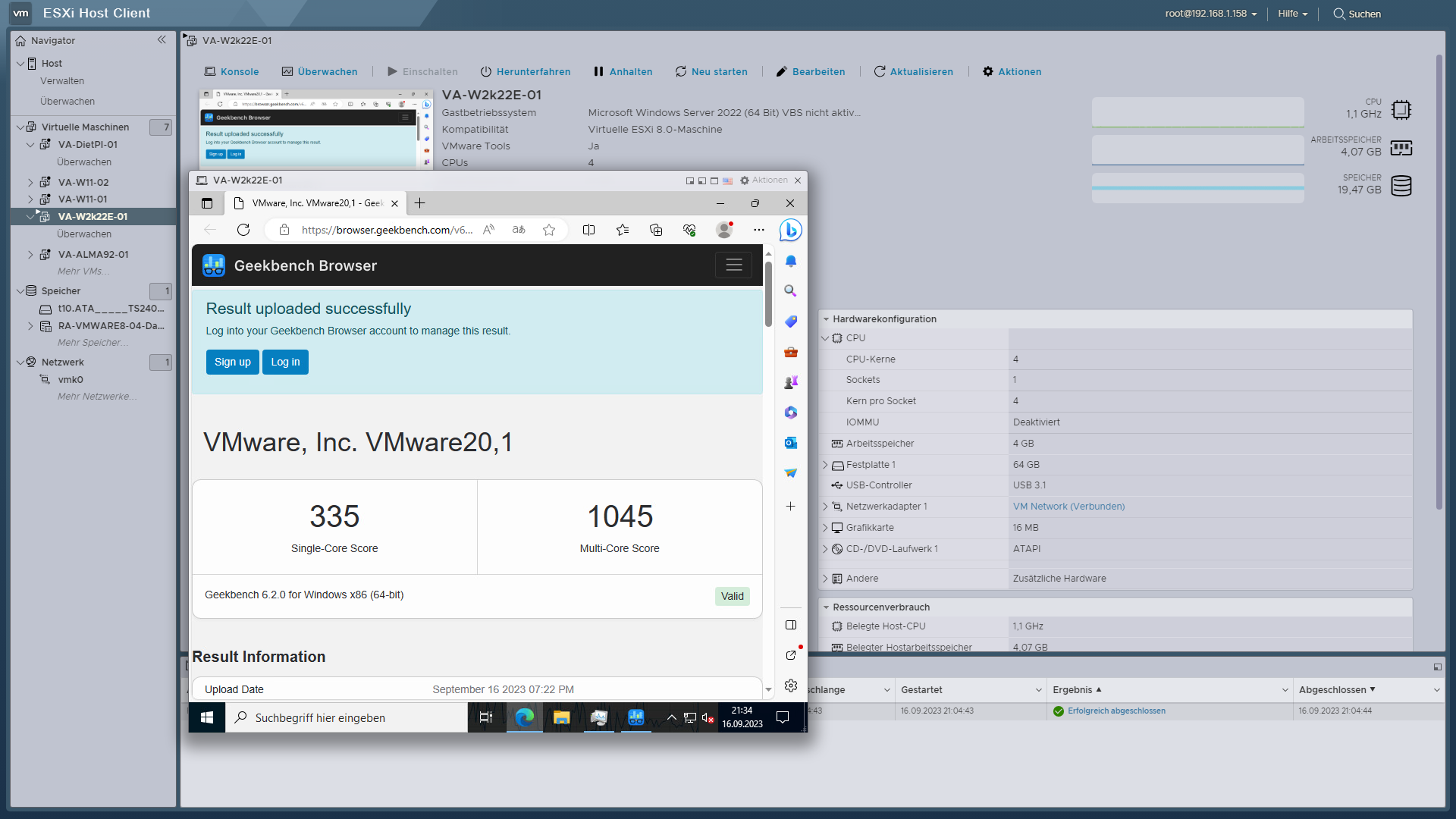

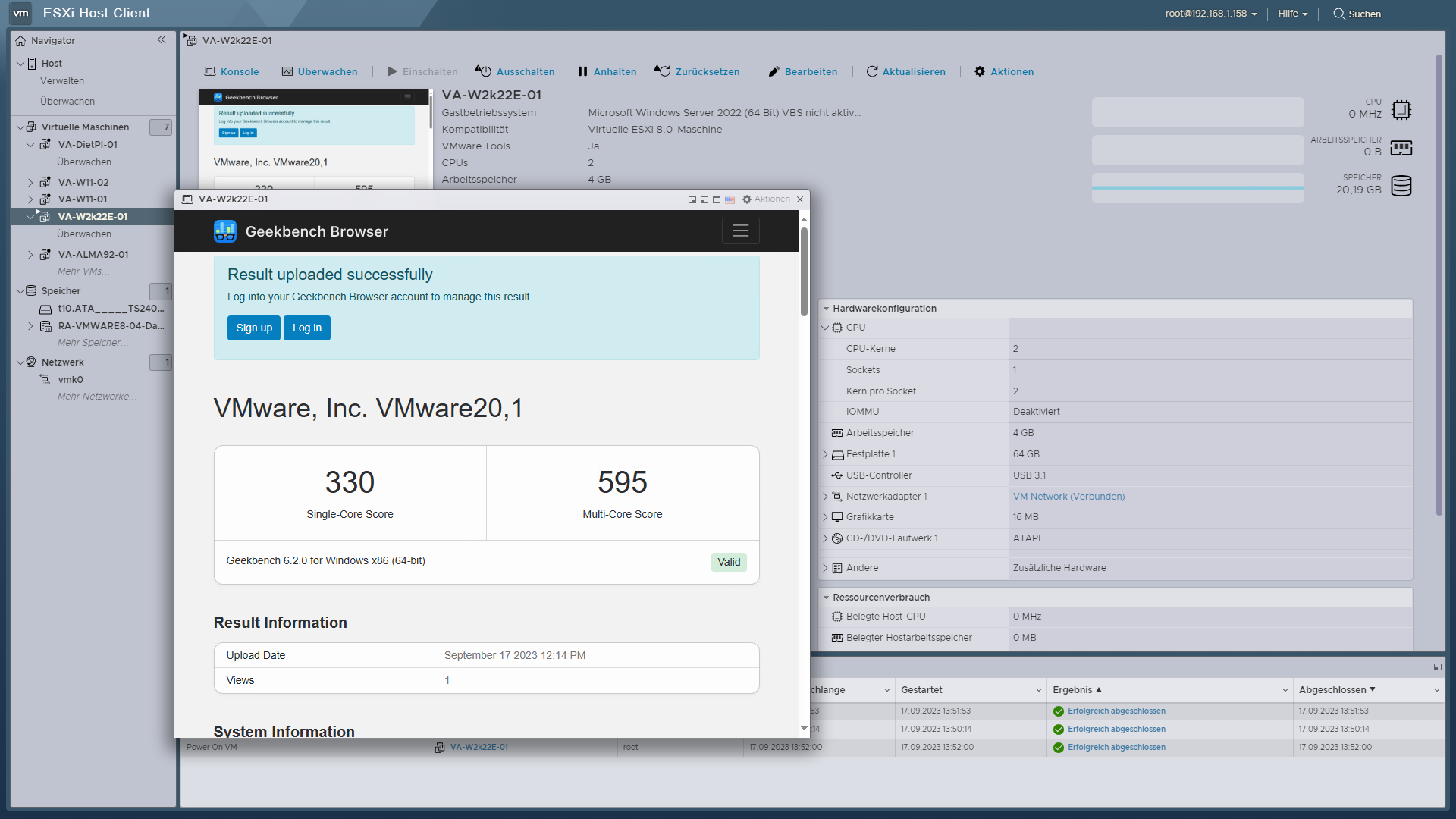

with 4 CPU Cores 4 Sockets 1 Core/Socket with 4 CPU Cores 1 Socket 4 Cores/Socket

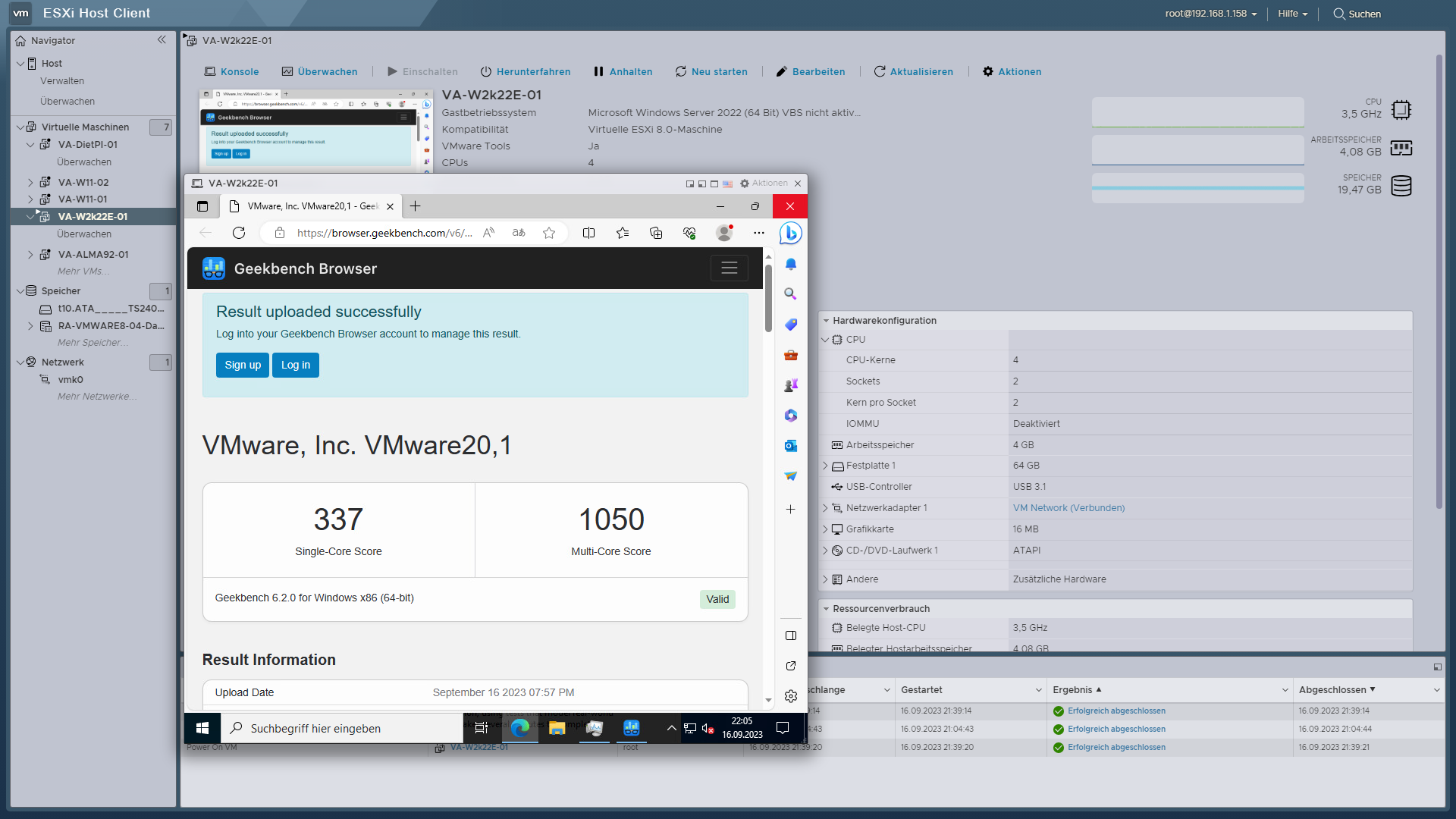

with 4 CPU Cores 1 Socket 4 Cores/Socket with 4 CPU Cores 2 Sockets 2 Cores/Socket

with 4 CPU Cores 2 Sockets 2 Cores/Socket with 1 CPU Core 1 Socket 1 Core/Socket

with 1 CPU Core 1 Socket 1 Core/Socket with 2 CPU Cores 1 Socket 2 Cores/Socket

with 2 CPU Cores 1 Socket 2 Cores/Socket

Apache Guacamole – open the registry editor ‚regedit‘ and make the following settings

Apache Guacamole – open the registry editor ‚regedit‘ and make the following settings