Managing backups with tape can be complex and time-consuming. Backups to tape often exceed their backup window, and tape-based backups can be prone to failure. Disk-based backup with the DELL PowerVault DL2000 Powered by CommVault are 52% faster than tape, and restores are 77% faster, with 19% greater reliability. And CommVaults Simpana software reduces backup windows even more than traditional backup-to-disk software. It takes advantage of disks random read/write capability and writes data faster, in chunks rather than as large, sequential files. Plus an integrated solution with hardware, software and services is a cost-effective way to reduce total cost of ownership

Managing backups with tape can be complex and time-consuming. Backups to tape often exceed their backup window, and tape-based backups can be prone to failure. Disk-based backup with the DELL PowerVault DL2000 Powered by CommVault are 52% faster than tape, and restores are 77% faster, with 19% greater reliability. And CommVaults Simpana software reduces backup windows even more than traditional backup-to-disk software. It takes advantage of disks random read/write capability and writes data faster, in chunks rather than as large, sequential files. Plus an integrated solution with hardware, software and services is a cost-effective way to reduce total cost of ownership

Archive for Oktober, 2008

DELL PowerVault DL 2000 – Faster, More Reliable Backups

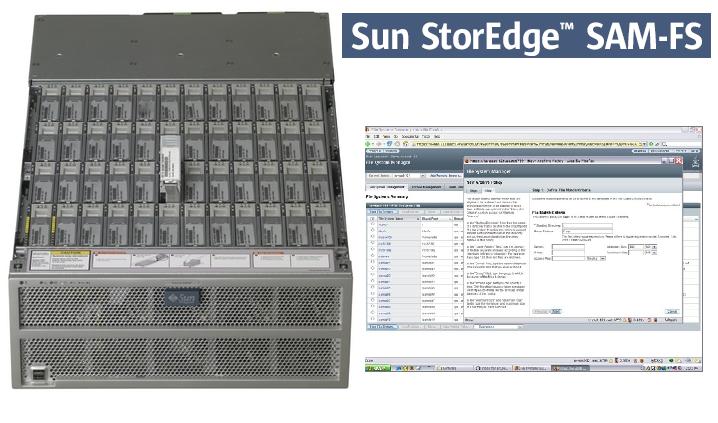

Donnerstag, Oktober 9th, 2008SUN SAM-FS LongTimeStorage HSM System im medizinischem Umfeld

Donnerstag, Oktober 9th, 2008 SAM-FS provides complete and flexible data management, including data archiving and robotics control. File access is provided via a standard Solaris file system, which makes the hardware in use completely transparent to users. Its powerful features, performance, and scalability have been adopted by many middle and large customers to manage many TB to PB of data. Data is automatically archived (copied) to other locations including disk, tape, or remote locations transparently and can optionally be freed up (released) from the file system. Released files will remain viewable on the file system and when accessed, the data will be retrieved (staged) automatically from any of the media copies without any user intervention. All disks and most common tape libraries and tape technology are supported and can transparently be used with SAM-FS

SAM-FS provides complete and flexible data management, including data archiving and robotics control. File access is provided via a standard Solaris file system, which makes the hardware in use completely transparent to users. Its powerful features, performance, and scalability have been adopted by many middle and large customers to manage many TB to PB of data. Data is automatically archived (copied) to other locations including disk, tape, or remote locations transparently and can optionally be freed up (released) from the file system. Released files will remain viewable on the file system and when accessed, the data will be retrieved (staged) automatically from any of the media copies without any user intervention. All disks and most common tape libraries and tape technology are supported and can transparently be used with SAM-FS

ASUS Laptop N50 / L50V – mit einem 12-Zoll-Bambus Design

Mittwoch, Oktober 8th, 2008

bei den Gehäusematerialien und Farben haben die Hersteller in den vergangenen Jahren bereits Mut zum Ungewöhnlichen bewiesen. Nach einer Design-Studie hat Asus nun verkündet, dass das Bambus-Notebook auf den Markt kommt. Ende September hat Asus zudem die neuen Serien Asus N50 / L50V mit leistungsstarker Grafik und Blu-ray-Laufwerk vorgestellt. Die eigens entwickelte Super Hybrid Engine soll die Geräte noch energieeffizienter machen

bei den Gehäusematerialien und Farben haben die Hersteller in den vergangenen Jahren bereits Mut zum Ungewöhnlichen bewiesen. Nach einer Design-Studie hat Asus nun verkündet, dass das Bambus-Notebook auf den Markt kommt. Ende September hat Asus zudem die neuen Serien Asus N50 / L50V mit leistungsstarker Grafik und Blu-ray-Laufwerk vorgestellt. Die eigens entwickelte Super Hybrid Engine soll die Geräte noch energieeffizienter machen

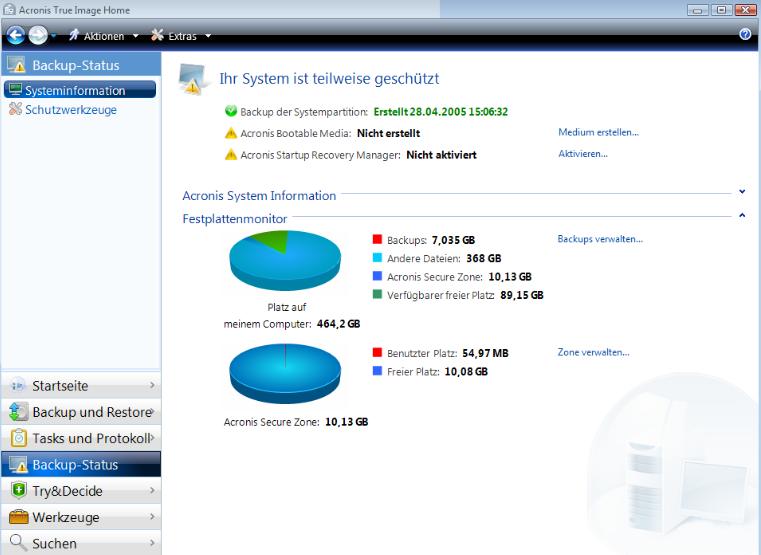

Acronis True Image Home 2009 – Neue Version der Imaging-Software bringt zahlreiche Verbesserungen

Mittwoch, Oktober 8th, 2008 mit Acronis True Image Home 2009 steht eine ausgereifte Backup-Software zur Verfügung, die auf bewährten Technologien basiert und durch ihre einfache Bedienung die ideale Lösung für den Privatanwender ist

mit Acronis True Image Home 2009 steht eine ausgereifte Backup-Software zur Verfügung, die auf bewährten Technologien basiert und durch ihre einfache Bedienung die ideale Lösung für den Privatanwender ist

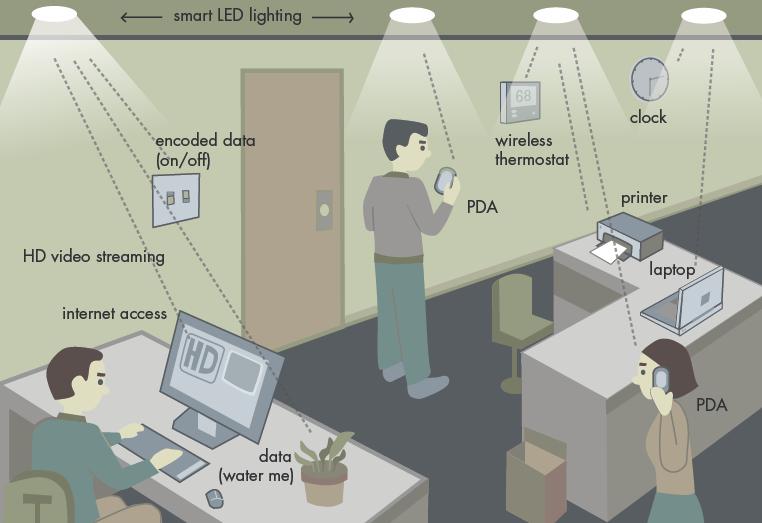

Illuminate and Communicate – Next Generation Wireless Network Using Visible Light

Dienstag, Oktober 7th, 2008Forscher des Smart Lightning Centers (ERC) der Boston University wollen nicht mehr auf Radiowellen setzen, wie es heutzutage fast alle drahtlosen Netzwerke tun. Stattdessen soll Licht als Trägermedium der Informationen dienen. Genauer gesagt: Licht aus LEDs. Dabei sollen nicht spezielle Access Points mit LEDs überall verteilt werden, sondern ganz normale Lampen diese Aufgabe übernehmen. Die Lampen brauchen nur noch einen Netzwerkanschluss und müssen natürlich LEDs für die Beleuchtung nutzen. Die Forscher gehen davon aus, dass es zu einem Wechsel der Leuchtmittel kommen wird und die Zukunft der LED gehört

Data Loss Prevention (DLP) Policy Enforcement & Compliance

Dienstag, Oktober 7th, 2008Data Leakage Prevention ist keinesfalls nur ein Buzzword für einen neuen Technologietrend in der IT-Security. Vielmehr erfordert die Thematik das Verständnis, bei den klassischen Fragen des Tagesgeschäfts anzusetzen: Wer greift wann, warum, woher, wie oft auf welche Datenbestände zu? Ist der Zugriff legitimiert? Was passiert mit den Daten? Sind die Datenbestände klassifiziert? Ist für den Anwender erkennbar, dass es sich um klassifizierte Daten handelt? Gibt es eine Policy, die definiert, wie mit klassifizierten Daten umzugehen ist? Welche User-Gruppen sind berechtigt, auf vertrauliche Daten zuzugreifen, und welche User sind höchstwahrscheinlich Kandidaten für Data Leakage Verstöße und müssen daher genau überwacht werden

Lieber Sticken als unüberlegtes Zeug texten … ???

Montag, Oktober 6th, 2008IT Modernization – special report

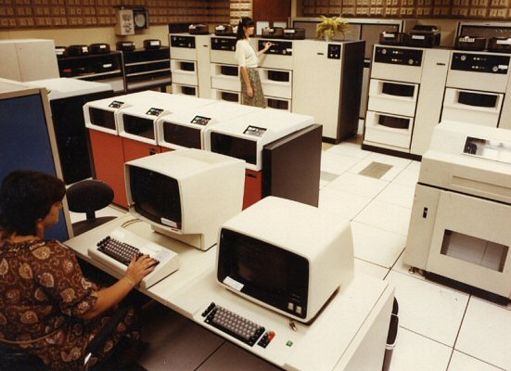

Montag, Oktober 6th, 2008 IT Modernization represents a complete overhaul of the culture of IT. IT organizations are now faced with generational shifts in technology, business pressures and IT skills, and must close the gap between yesterday´s IT implementations and tomorrow´s IT demands

IT Modernization represents a complete overhaul of the culture of IT. IT organizations are now faced with generational shifts in technology, business pressures and IT skills, and must close the gap between yesterday´s IT implementations and tomorrow´s IT demands

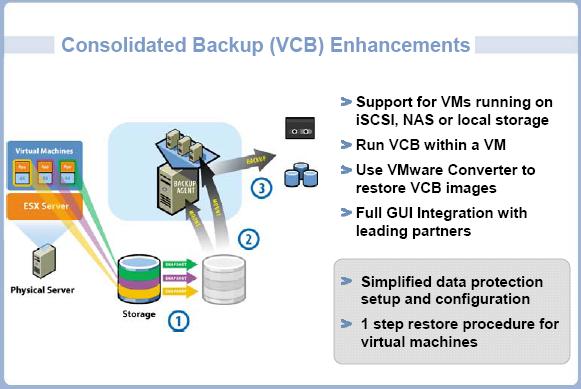

VMware Infrastructure Consolidated Backup (VCB) – iSCSI, NAS, or local storage support

Montag, Oktober 6th, 2008 perform virtual machine backup at any time. VMware Consolidated Backup provides a centralized backup facility that leverages a centralized proxy server and reduces the load on production ESX Server hosts

perform virtual machine backup at any time. VMware Consolidated Backup provides a centralized backup facility that leverages a centralized proxy server and reduces the load on production ESX Server hosts

Before installing VCB and connecting the proxy host to the SAN you should disable automount via << cmd, diskpart, automount disable, automount scrub, exit >> then reboot the system. When you dont disable automount Windows will signature all incoming disks. When this happens the VMware hosts will not recognize the VMFS volumes anymore — but fortunately you can re-label the luns as VMFS hopefully

Example to backup all running VMs — for /f tokens=2 delims=: %%i in (vcbvmname -h <<Virtual Center>> -u administrator -p password -s Powerstate:on ^| find name:) do @rd /s /q D:\Backups\All\%%i &vcbmounter -h <<Virtual Center>> -u administrator -p password -a name:%%i -r D:\Backups\All\%%i -t fullvm > D:\Backups\All\%%i.log

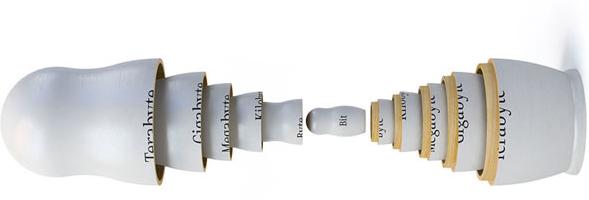

Das Web – als Datenspeicher der Zukunft

Montag, Oktober 6th, 2008Der weltweite Datenbestand verzehnfacht sich innerhalb von fünf Jahren. „Bereits 2011 erreicht die Gesamtsumme an Daten eine Größe von 1.800 Exabyte“, rechnet Petr Hosek, Area Manager Eastern Europe Region beim Speicherspezialisten EMC, vor. 70 Prozent dieser Daten werden jedoch nicht im Eigentum von Unternehmen, sondern von Privaten sein, wobei 85 Prozent davon von Unternehmen verwaltet werden, so Hosek. User werden künftig die Möglichkeit haben, jederzeit von einem internetfähigen Endgerät auf ihre Daten zugreifen zu können. „Es ist uninteressant, wo abgespeichert wird. Wichtig ist hingegen, dass der User seine Daten jederzeit verfügbar hat“, skizziert Hosek das Datenmanagement der Zukunft

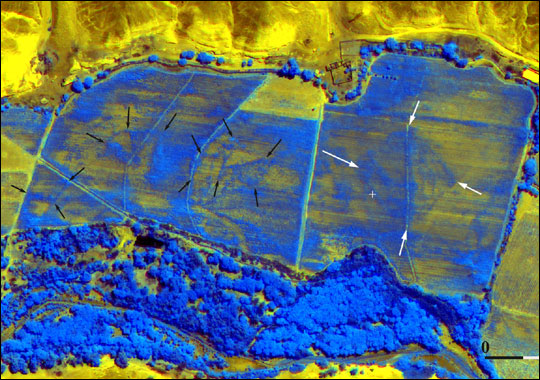

An Ancient Pyramid Lies Buried Under Peruvian Desert – Satellite remote sensing technology uncovers adobe pyramid

Sonntag, Oktober 5th, 2008up.time 5 – is an enterprise proven IT monitoring and reporting solution designed for IT Users and IT Managers

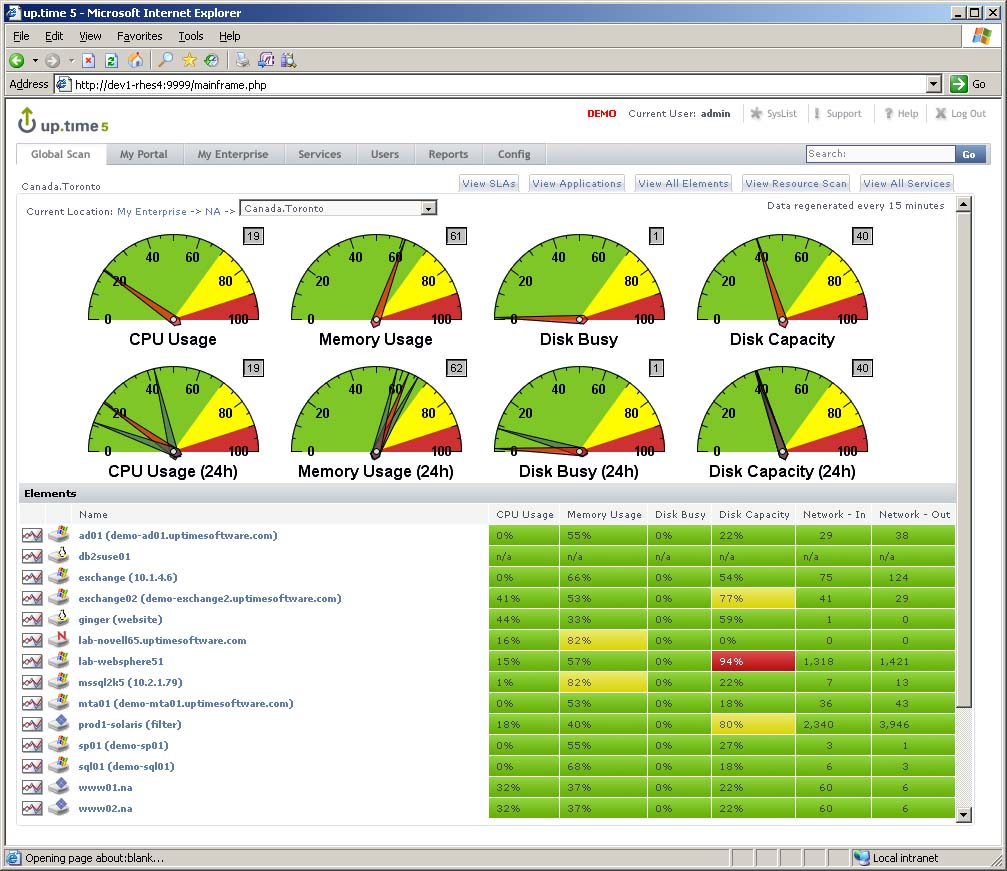

Samstag, Oktober 4th, 2008 up.time 5 is a Web browser-based application that continuously monitors your servers, applications, databases,and IT resources, alerting you to problems or issues. Using the information that up.time gathers, youcan solve problems before they impact your business

up.time 5 is a Web browser-based application that continuously monitors your servers, applications, databases,and IT resources, alerting you to problems or issues. Using the information that up.time gathers, youcan solve problems before they impact your business

Microsoft Explorer Mouse with BlueTrack – the World´s Most Advanced Tracking Technology

Samstag, Oktober 4th, 2008 die Microsoft Explorer Mouse läutet ein neues Zeitalter bei der präzisen und berührungslosen Abtastung des Untergrunds ein. Der mit 1000 DPI auflösende Sensor arbeitet dank der Microsoft BlueTrack-Technologie auf einer Vielzahl von Oberflächen darunter auch Teppichgewebe, Granit oder Holz

die Microsoft Explorer Mouse läutet ein neues Zeitalter bei der präzisen und berührungslosen Abtastung des Untergrunds ein. Der mit 1000 DPI auflösende Sensor arbeitet dank der Microsoft BlueTrack-Technologie auf einer Vielzahl von Oberflächen darunter auch Teppichgewebe, Granit oder Holz

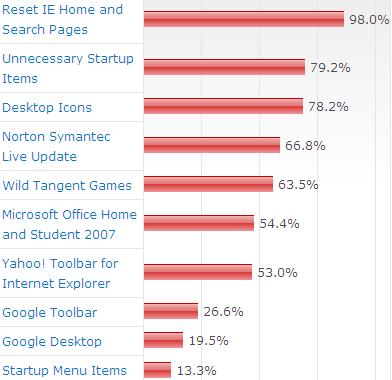

PC Decrapifier 2.0 – will uninstall many of the common trialware and annoyances found on many of the PCs from big name OEMs

Samstag, Oktober 4th, 2008 this version has been cooking up for quite some time now. PC Decrapifier Version 2.0 brings you a complete rewrite of the application. I got to the point where I exceeded the limits of the scripting language I was using and the program was becoming a maintenance nightmare. This isn’t to say anything bad about the scripting language, in fact, it’s one of the coolest tools I’ve used. However, it just wasn’t designed for what I needed to do

this version has been cooking up for quite some time now. PC Decrapifier Version 2.0 brings you a complete rewrite of the application. I got to the point where I exceeded the limits of the scripting language I was using and the program was becoming a maintenance nightmare. This isn’t to say anything bad about the scripting language, in fact, it’s one of the coolest tools I’ve used. However, it just wasn’t designed for what I needed to do

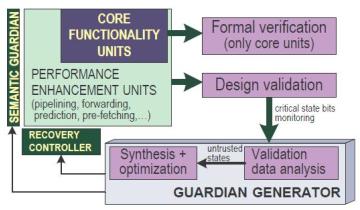

»Semantic guardian« – could spell end of chip bugs

Samstag, Oktober 4th, 2008»Semantic Guardian« reagiert automatisch und filtert die Problembefehle aus. Das Gesamtsystem wird dadurch kurzfristig gebremst, weil Teile des Prozessors, die Probleme verursachen könnten, abgeschaltet werden. Der User merkt davon kaum etwas, jedoch werden die Abstürze deutlich reduziert, so die Forscher. Ein Problem, das durch Bugs in Prozessoren entsteht, betrifft die Sicherheit. Hacker könnten Fehler ausnutzen, um Systeme zum Absturz zu bringen. Da der Fehler das Herzstück des Computers betrifft, ist es unerheblich, welches Betriebssystem darauf läuft