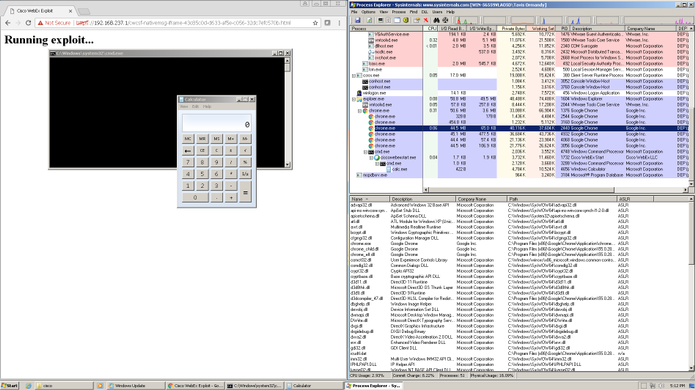

Cisco WebEx 1.0.5 – Browser Extension Remote Code Execution Vulnerability could allow an unauthenticated remote attacker to execute arbitrary code with the privileges of the affected browser on an affected system. This vulnerability affects the browser extensions for Cisco WebEx Meetings Server and Cisco WebEx Centers (Meeting Center, Event Center, Training Center, and Support Center) when they are running on Microsoft Windows

Cisco WebEx 1.0.5 – Browser Extension Remote Code Execution Vulnerability could allow an unauthenticated remote attacker to execute arbitrary code with the privileges of the affected browser on an affected system. This vulnerability affects the browser extensions for Cisco WebEx Meetings Server and Cisco WebEx Centers (Meeting Center, Event Center, Training Center, and Support Center) when they are running on Microsoft Windows